警惕花式骗局! 28000个比特币丢失背后的罗生门

扫一扫

分享文章到微信

扫一扫

关注鹿财经微信公众号

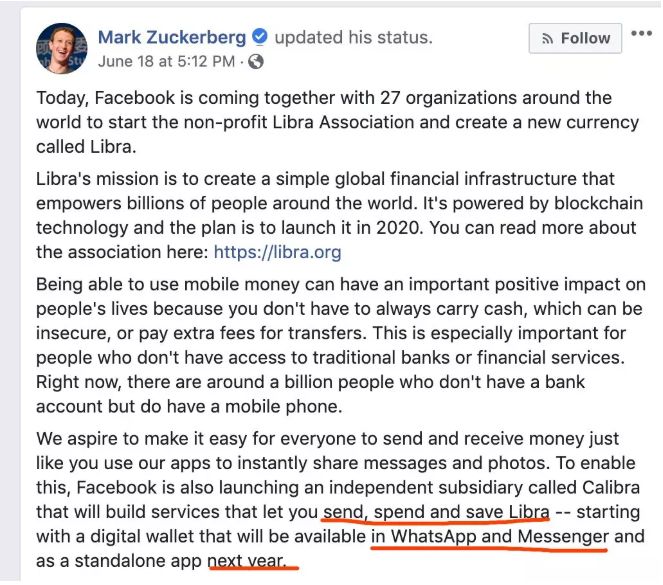

9月3日,某自媒体发布了一篇名为《1万枚BTC悬赏!矿圈大佬丢失2.8万枚BTC压缩包密码》的文章,引起了圈内一定的争议。

之后涉及该事件的矿圈大佬“凉白开”接受该自媒体采访,透露了事件原委。较早接触这场故事中的我们将揭示整个故事全貌——一个不为人知的奇幻故事。

早在今年年初,该事件在币圈就已经得到了发酵,矿圈的一位大佬亲自飞往广州和币主进行交涉,见面后才知道币主是一个厨子。

时间拨回到2009年。

2009年,厨子在广州某酒店打工,认识了该酒店的网管。有一次,酒店网管因为没钱买游戏装备遂从厨子那里借了三千块,之后酒店网管没钱还账,拿了价值相当的比特币进行抵债。

厨子起先用了一个常用密码对文件进行了加密,但是酒店主管觉得这样不安全,使用了更复杂的密码将文件进行加密并让厨子妥善保管。由于当时比特币价值较低,厨子对此并未上心,只将压缩包保存了起来,并没有将密码保存下。

2017年,随着比特币的升值爆火,厨子想起自己还有比特币这一回事,由于密码之前没有妥善保管,厨子开始试图破解压缩包的密码以获取文件内的比特币。

厨子尝试过的手段有:

(1)自行破解,无效;

(2)找了一个擅长破解密码的“新加坡高级黑客”,厨子为了验

证黑客的破解能力,创建了几个压缩包文件并使用了随机的复杂密码,均被黑客一一破解,但是最终的真包厨子并未发给“新加坡黑客”进行破解。

2019年,经过矿圈某大佬介绍,“用户”持这个压缩包前来找降维安全实验室破解,此“用户”也是受厨子委托,来合作破解此压缩包。当初“用户”称该钱包密码长度为13位,并且没有特殊符号。

“用户如何确定密码长度的?”

我们提出了自己疑问。对方提供的信息是厨子找了一个“新加坡高级黑客”进行破解,确认了密码位数和字符类型,但是由于害怕对方将私钥偷走,并没有让黑客破解完。这个理由迅速被降维安全实验室推翻了。

第一个疑点,rar从2.0版本以后,使用了AES加密算法,对文件进行块加密,是不可能出现所谓的“新加坡黑客”技术破解的这种情况。我们向用户提出,这种情况不可能被破解,如果用户抄录了私钥,这个事情就简单了。

结果厨子就给用户反馈了另外一条线索,抄录在菜谱上的“私钥”。但是由于抄录者文化水平低,此私钥很多地方不可辨认,比如大小写不确认之类。(此外,“凉白开”也曾提及厨子将菜谱和存储卡保存在了一个盒子里)

这里出现了第二个疑点。降维安全实验室表示,曾亲眼见到了菜谱上私钥的真迹,厨子抄录在“菜谱”上的私钥,是以L开头的压缩格式私钥,此格式在2011年才出现在bitcointalk.org论坛讨论中,并进行应用。而降维安全实验室也对2009-2010年的bitcoin核心钱包进行了编译,确认其私钥是以5开头的普通私钥格式,并且钱包中没有导出私钥的功能。

由于用户的坚持,降维安全实验室帮助其开发了一款私钥暴力破解程序,在一定范围内错误的私钥,均可以通过暴力破解的方式进行猜解。前后与此客户接触了大半个月,见证了其从充满希望,到绝望,到清醒的整个心理路程。

要知道,此客户为“厨子”前前后后投入了几十万元人民币!

根据早前媒体中透露出的币主钱包地址(12tkqA9xSoowkzoERHMWNKsTey55YEBqkv),降维安全实验室方面表示,该钱包和区块链中其他“冷”钱包一样,久久未有转出记录,但是有一些转入记录,地址里收到的币大多是广告和“粉尘攻击”。

而接受自媒体采访的矿圈知名人士“凉白开”(据透露其来自蜂窝矿机),当初有人联系他提出用矿场的算力对压缩包进行破解,所以他介入这个事件也非常早。压缩包也是的确存在的,但是没有人知道其密码是什么,也就无从验证其中存储的文件究竟是什么内容。

警惕花式骗局

前不久有一个骗局特别流行,与该事件有异曲同工之妙。曾有用户四处出售bitcoin core钱包wallet.dat文件,8个钱包累计约615个BTC。主要几个钱包的资金为:198BTC、131.63BTC、75BTC、150BTC等钱包可正常加载验证,但是wallet.dat也是加密过的。币主折腾了近一年,因为算力不足,破解思路不对,遂寻求圈内好友协助共同破解。

投稿邮箱:lukejiwang@163.com 详情访问鹿财经:http://www.lucaijing.com.cn